읽기 전

- 불필요한 코드나 잘못 작성된 내용에 대한 지적은 언제나 환영합니다.

- 개인적으로 사용해보면서 배운 점을 정리한 글입니다.

- 기술면접만을 준비하기보다 비전공자 입장에서 Network의 기본적인 내용만 짚기 위해 작성되었습니다.

암호

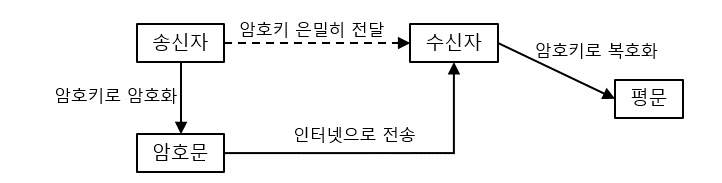

- 평문 : 암호화하기 전 데이터

- 암호키 : 특정한 비트 수로 이루어진 수치

- 암호문 : 평문과 암호키로 수학적 연산을 수행해 암호화된 데이터

- 복호화 : 암호문을 평문으로 되돌리는 과정

대칭키 암호 방식

- 대칭키 암호 방식 : 암호화와 복호화에 같은 암호키를 이용하는 방식

- 공통키 암호 방식이나 비밀키 암호 방식으로도 부른다.

- 미리 송/수신 측이 암호키를 공유하고 있어야 한다.

- 암호키의 공유가 어려움

- 주 알고리즘으로 AES가 있다.

공개키 암호 방식

비대칭키 암호 방식이라고도 부름

공개키와 비밀키에는 수학적 연관성이 있음

공개키는 공개하되 비밀키는 유출되지 않도록 관리해야 함

- 송신자가 공개된 수신측의 공개키로 암호화

- 수신자가 송신측이 보내온 데이터를 비밀키로 복호화

비밀키로 암호화하는 경우

- 비밀키로 암호화하는 경우 공개키로 복호화를 수행할 수 있다.

- 송신자 A가 비밀키로 데이터를 암호화

- 수신자 B가 송신자의 공개키로 데이터를 복호화 수행, 성공 시 송신자가 A임을 확인

디지털 인증

디지털 서명

- 디지털 서명 : 데이터 송신처와 데이터 변조 여부를 확인하기 위한 인증 장치

- 데이터의 해시값을 비밀키로 암호화

- 송신자 A가 보낼 데이터에서 해시값 생성, 송신자의 비밀키로 암호화하여 서명 값 첨부

- 수신자 B는 데이터와 서명값을 받고 A의 공개키로 서명을 복호화, 성공 시 A가 맞음을 증명

- 수신한 데이터로부터 해시값 생성, 복호화된 서명의 해시값과 비교하여 데이터 변조 판별

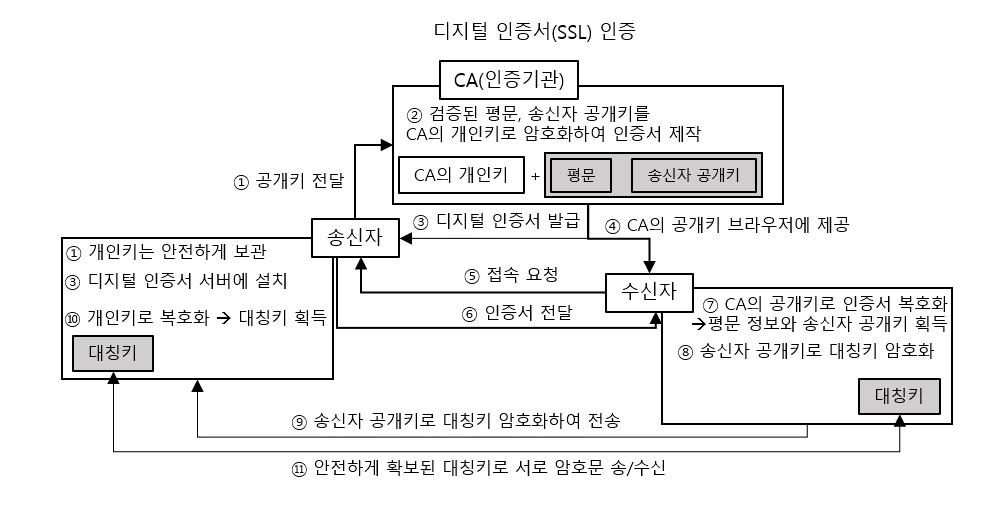

디지털 인증서

PKI(Public Key InfraStructure) : 공개키의 진위를 확인하여 공개키 암호를 안전하게 사용하도록 하는 인프라

CA(Certification Authority) : 인증 기관으로 디지털 인증서를 발급

- 발급된 인증서는 서버에 설치

디지털 인증서 발급

- 업체는 공개키와 비밀키 생성하여 비밀키를 안전하게 보관

- 공개키와 업체 정보를 CA에 보내서 인증서 발행 신청

- CSR(Certificate Signaling Request) : 인증서 발행 신청

- CA는 요청을 검수, 심사하여 인증서 생성하여 회신

- 인증기관의 비밀키로 서명

- 발행된 인증서를 업체 서버에 설치

디지털 인증서를 활용한 공개키 인증 과정

- SSL : 디지털 인증서로 통신 상대 진위 여부를 보증해준다.

- SSL로 암호화된 웹사이트는 https://로 시작한다.

- SSL 암호화 : 공개키 암호 방식과 공통키 암호 방식을 포함한 하이브리드 암호

- 디지털 인증서를 활용한 공개키 암호화 방식이다.

VPN

- 인터넷은 도청 등의 위험이 있으나 WAN은 가격이 비쌈

- VPN(Virtual Private Network) : 인터넷을 가상으로 사설 네트워크처럼 다루는 기술

- 거점 LAN의 라우터 사이를 가상으로 연결(터널링)

- 거점 LAN 간 통신은 터널을 경유하도록 라우팅

- 터널 간 데이터는 암호화하여 송/수신

- 터널로 경유하지 않는 데이터는 평소 인터넷처럼 암호화하지 않음

'CS > Network' 카테고리의 다른 글

| Network NAT, NAPT, 포트포워딩 (0) | 2021.12.12 |

|---|---|

| Network API 인증 - Traditional, Session, Token (0) | 2021.11.23 |

| 기술면접을 위한 Network 개념정리 07 - 라우터 (0) | 2021.09.25 |

| 기술면접을 위한 Network 개념정리 06 - 이더넷, 무선 LAN (0) | 2021.09.25 |

| 기술면접을 위한 Network 개념정리 05 - 웹사이트 (0) | 2021.09.25 |